Este artigo faz parte de um trabalho do curso de Defesa Cibernética que estou cursando na FIAP, então aos meus amigos do LinkedIn peço desculpas por possíveis termos e pontos os quais ainda não domino, fazem parte do meu aprendizado, obrigado.

Conforme reportado pelo site The Hacker News, a comunidade se viu novamente atacada pelo segundo malware desenhado já com foco nas novas plataformas Apple M1, assim como para plataformas PC. A nova ameaça no entanto chamou muito a atenção da mídia mundial por duas características, sendo a primeira a facilidade de transmissão, já que quando descoberto já contava com mais 30.000 Macs infectados e a segunda e mais intrigante, ninguém ainda sabe para que tipo de ataque ele foi desenhado.

Para entender melhor essa ameaça que já de alguma forma foi inoculada, mas pavimenta o caminho para o desenvolvimento de várias novos ataques, é bom que entendamos melhor o que é um malware e como ele pode prejudicar a todos nós.

O que é um Malware

Segundo a definição na Wikipédia, um malware é qualquer software desenhado para causar dano a um computador, servidor, cliente ou rede computacional. O objetivo final de cada malware tem grande variação, sendo que no mundo já foram detectadas a utilização destas ferramentas para envio de e-mails spam, ataques DDoS, exibição de propagandas não solicitadas e até mesmo para mineração de BitCoin, um comportamento conhecido como CryptoJacking.

Como o Silver Sparrow se espalhou

Apesar de sua origem ainda ser incerta, a empresa de defesa cibernética Red Canary declarou em sua matéria sobre a investigação que o Silver Sparrow pode ter infectado os computadores através da entrega de anúncios maliciosos em sites, alguns até mesmo prometendo a atualização do Adobe Flash Player (Software descontinuado pela Adobe desde 31 de Dezembro de 2020). A técnica é explicada em detalhes no Confiant Blog, em linhas gerais um código malicioso é transmitido ao computador se passando por uma imagem, o site que a recebe faz então uma conversão que a renderiza como um instalador, restando ao site convencer a vítima a proceder com a instalação, como demonstrada nessa imagem abaixo, de propriedade do blog.

Para que software seja executado em um Mac é no entanto preciso um ID registrado com a própria Apple, quem desenvolveu este malware obteve dois Developer IDs, identificados como Julie Willey (MSZ3ZH74RK) e Saotia Seay (5834W6MYX3), usuários obviamente falsos e que já foram desabilitados pela Apple.

Porque o Silver Sparrow é Misterioso

Apesar de se mostrar bastante eficiente em sua taxa de infecção, o malware até agora não tentou processar nenhum código que mostre seu real objetivo. O que foi detectado, segundo a empresa Red Canary, é que, assim que instalado, o software entra em contato com um servidor abrigado em uma estrutura publicada na cloud Amazon, informando o sucesso de sua instalacão, tenta buscar por tarefas a executar, mas nenhuma nunca foi recebida.

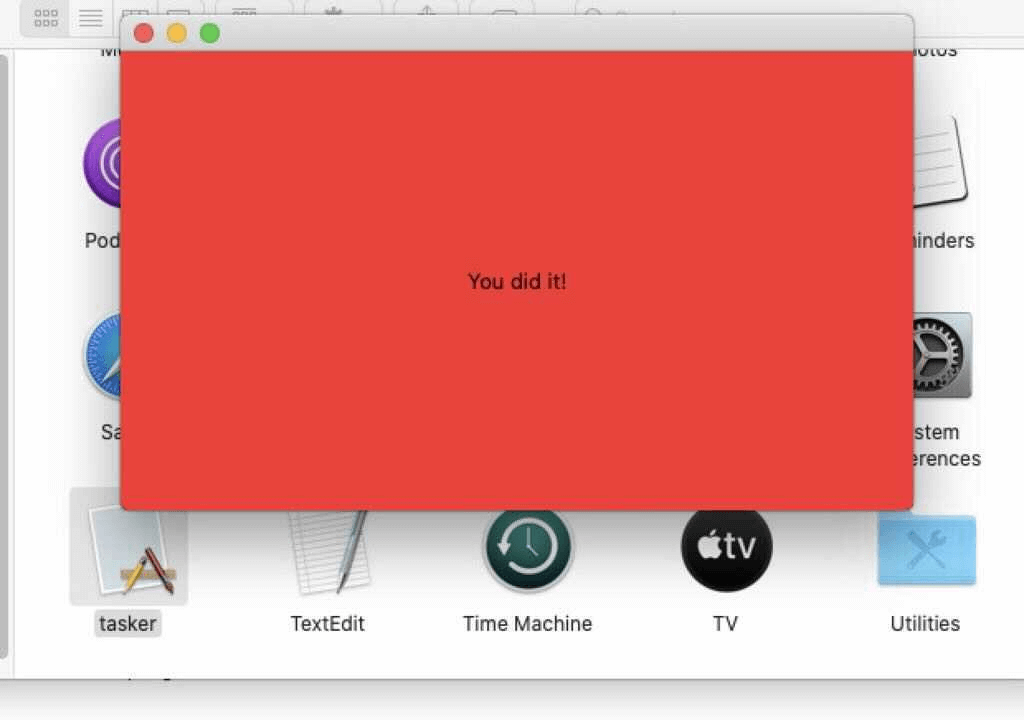

O malware também emite simples mensagens após a sua instalação que dá a impressão que esta ameaça ainda está em pleno desenvolvimento, deixando em suas máquinas infectadas duas mensagens, uma para sua infeção na plataforma Mac “You did It!” e outra na plataforma PC “Hello, World!”

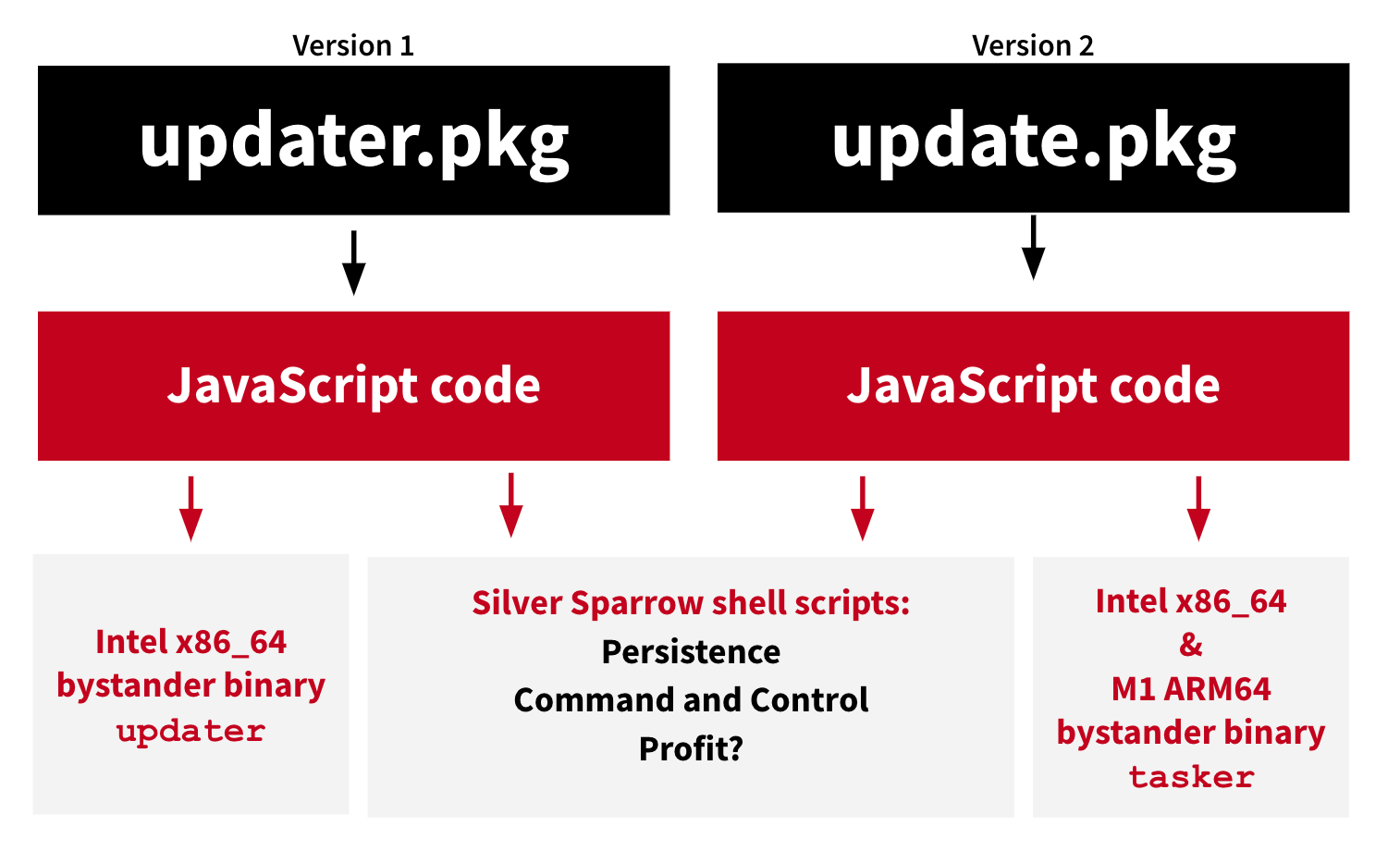

A Red Canary acredita que este malware é o que eles classificam de “bystander binaries”, significando que ele não faz nada até agora de particularmente ruim.

Uma outra característica interessante é que logo após a sua execução, o malware se autodestrói, desinstalando-se do computador sem deixar vestígios.

Porque o Silver Sparrow é uma ameaça

Como mencionado anteriormente, o malware não faz nada até agora de particularmente ruim, mas ele acende uma luz amarela no setor de segurança cibernética porque a ferramenta parece explorar uma feature do instalador MacOS que dá acesso à sua API Javascript, permitindo a passagem de comandos maliciosos. Essa é uma ferramenta que o instalador MacOS, segundo o blog Malware Bytes Labs, tem para que instaladores executem tarefas de pré ou pós instalação, só que esta foi a primeira vez que a mesma foi utilizada para uma forma de ataque.

Apple toma ações

O site Mac Rumors publicou que a Apple fez um anúncio em Fevereiro de 2021 a todos os desenvolvedores que tenha software distribuído fora da App Store que submeta seus códigos para revisão em seu serviço de certificação “Apple Notary Service”. A empresa também destacou que possui técnicas líderes de mercado para a proteção de seus usuários através da detecção e bloqueio de malwares para que não seja possível rodá-los em suas máquinas. Vale a pena lembrar que o código já infectou mais de 30.000 máquinas.

Conclusão

Todos os dias, segundo site Purple Sec, cerca de 230.000 novos malwares são produzidos e o fato de que, desde o seu lançamento em 10 de Novembro de 2020 esse é apenas o segundo malware identificado para plataforma Apple M1 mostra o real comprometimento e efetividade dos esforços da Apple em produzir sistemas muito seguros, mas é certo que aqueles que possuem más intenções não veem isso como um bloqueio e sim como um desafio. A pesquisa parece deixar clara que existem grupos em plena atividade na busca de novas formas de trazer estas ameaças à plataforma M1, o que gera toda uma nova oportunidade na busca de soluções que antevejam esse tipo de ameaças e na sua rápida detecção e inoculação.

O que podemos aprender com isso é que, como menciona o site Life Hacker seus dados nunca estão totalmente seguros online, é simplesmente uma parte da nossa realidade hoje, é mais do que válido se sentir frustrado por isso, mas devemos fazer com que essa frustração nos leve a sempre buscar formas mais seguras de nos proteger, buscar sempre por melhores práticas, estar atualizado quanto a novas ameaças, até mesmo trabalhar contra elas, mas nunca, nunca achar que elas nunca poderão nos alcançar eventualmente.

Referências

https://thehackernews.com/2021/02/new-silver-sparrow-malware-infected.html

https://redcanary.com/blog/clipping-silver-sparrows-wings/

https://en.wikipedia.org/wiki/Silver_Sparrow_(malware)

https://blog.malwarebytes.com/mac/2020/06/new-mac-ransomware-spreading-through-piracy/

https://blog.confiant.com/confiant-malwarebytes-uncover-steganography-based-ad-payload-that-drops-shlayer-trojan-on-mac-cd31e885c202

https://www.macrumors.com/2021/02/22/apple-revokes-silver-sparrow-certificates/

https://www.macrumors.com/2021/02/20/m1-macs-silver-sparrow-malware/

https://fortune.com/2021/02/22/mac-malware-silver-sparrow-purpose/

https://canaltech.com.br/produtos/o-que-e-dos-e-ddos/#:~:text=O%20ataque%20do%20tipo%20DoS,fiquem%20indispon%C3%ADveis%20para%20seus%20utilizadores.

https://www.adobe.com/br/products/flashplayer/end-of-life.html

https://en.wikipedia.org/wiki/Malware#Infectious_malware

https://purplesec.us/resources/cyber-security-statistics/#:~:text=230%2C000%20new%20malware%20samples%20are,US%20%242.4%20million%20in%20defense.